Përmbajtje:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 12:10.

- E modifikuara e fundit 2025-06-01 06:10.

Përshëndetje për HackerBox Hackers në të gjithë botën! Me HackerBox 0058 ne do të eksplorojmë kodimin e informacionit, barkodet, kodet QR, programimin e Arduino Pro Micro, ekranet LCD të integruar, integrimin e gjenerimit të barkodit brenda projekteve Arduino, shfrytëzimet e pajisjeve të dhëna nga njeriu dhe më shumë.

HackerBoxes është shërbimi mujor i kutisë së abonimit për entuziastët e elektronikës dhe teknologjisë kompjuterike - Hardware Hackers - The Dreamers of Dreams.

Ekziston një sasi e madhe informacioni për anëtarët aktualë dhe të ardhshëm në FAQ të HackerBoxes. Pothuajse të gjitha emailet e mbështetjes jo-teknike që marrim janë përgjigjur tashmë atje, kështu që ne me të vërtetë e vlerësojmë që keni marrë disa minuta për të lexuar FAQ.

Furnizimet

Ky udhëzues përmban informacione për fillimin me HackerBox 0058. Përmbajtja e plotë e kutisë është e shënuar në faqen e produktit për HackerBox 0058, ku kutia është gjithashtu e disponueshme për blerje derisa furnizimet të zgjasin. Nëse dëshironi të merrni automatikisht një HackerBox si kjo e drejtë në kutinë tuaj postare çdo muaj me një zbritje prej 15 $, mund të regjistroheni në HackerBoxes.com dhe t'i bashkoheni revolucionit!

Për të punuar në HackerBox mujor, në përgjithësi nevojiten një hekur bashkues, saldues dhe mjete bazë bashkimi. Kërkohet gjithashtu një kompjuter për drejtimin e mjeteve softuerike. Hidhini një sy Punëtorisë HackerBox Deluxe Starter për një sërë mjetesh themelore dhe një sërë aktivitetesh dhe eksperimentesh hyrëse.

Më e rëndësishmja, do t'ju duhet një ndjenjë aventure, shpirti haker, durimi dhe kurioziteti. Ndërtimi dhe eksperimentimi me elektronikë, edhe pse shumë shpërblyes, mund të jetë i ndërlikuar, sfidues dhe madje edhe zhgënjyes nganjëherë. Qëllimi është përparimi, jo përsosmëria. Kur këmbëngulni dhe shijoni aventurën, një kënaqësi e madhe mund të rrjedhë nga ky hobi. Merrni çdo hap ngadalë, mbani mend detajet dhe mos kini frikë të kërkoni ndihmë

Hapi 1: Kodimi

Komunikimi, regjistrimi ose manipulimi i informacionit kërkon kodim. Meqenëse përpunimi, ruajtja dhe komunikimi i informacionit janë thelbi i elektronikës moderne, ne kemi shumë kodim për t'u shqetësuar.

Si një shembull shumë i thjeshtë i kodimit, dikush mund të përfaqësojë sa sy ose vesh kanë ata duke mbajtur dy gishta, ose duke përdorur numrat "2" ose "] [" ose duke përdorur fjalët "dy" ose "dos" ose " Er "ose" zwei ". Nuk është aq e thjeshtë, apo jo? Kodimi i përdorur në gjuhën njerëzore, veçanërisht në lidhje me tema si emocionet ose abstraksioni, mund të bëhet shumë kompleks.

FIZIKA

Po, gjithçka fillon gjithmonë me fizikën. Në sistemet elektronike, ne fillojmë duke përfaqësuar vlerat më të thjeshta nga sinjalet elektrike, zakonisht nivelet e tensionit. Për shembull, ZERO mund të përfaqësohet si tokë (afërsisht 0V) dhe ONE si afërsisht 5V (ose 3.3V, etj.) Për të krijuar një sistem binar të zerove dhe njësive. Edhe me ZERO dhe NJ, shpesh ka paqartësi për t'u zgjidhur. Kur shtypet butoni është ZERO apo NJ ONE? E LART or apo E ULT? A është sinjali i përzgjedhjes së çipit "aktiv i lartë" ose "aktiv i ulët"? Në cilën orë mund të lexohet një sinjal dhe për sa kohë do të jetë i vlefshëm? Në sistemet e komunikimit, kjo quhet "kodim i linjës".

Në këtë nivel më të ulët, përfaqësimet kryesisht kanë të bëjnë me fizikën e sistemit. Çfarë tensionesh mund të mbështesë, sa shpejt mund të kalojë, si ndizet dhe fiket lazeri, si sinjalet e informacionit modulojnë një bartës të frekuencave të radios, cila është gjerësia e brezit të kanalit, apo edhe si koncentrimet e joneve krijojnë potenciale veprimi në një neuron Për pajisjet elektronike, ky informacion shpesh jepet në tabelat imponuese të fletës së të dhënave të prodhuesit.

Shtresa fizike (PHY) ose shtresa 1 është shtresa e parë dhe më e ulët në modelin OSI me shtatë shtresa të rrjeteve kompjuterike. Shtresa fizike përcakton mjetet e transmetimit të bitëve të papërpunuar mbi një lidhje të të dhënave fizike që lidh nyjet e rrjetit. Shtresa fizike siguron një ndërfaqe elektrike, mekanike dhe procedurale për mediumin e transmetimit. Format dhe vetitë e lidhësve elektrikë, frekuencat për të transmetuar, kodi i linjës për t'u përdorur dhe parametra të ngjashëm të nivelit të ulët, përcaktohen nga shtresa fizike.

NUMRAT

Ne nuk mund të bëjmë shumë vetëm me NJ dhe ZERO, ose do të kishim evoluar për të "folur" duke i mbyllur sytë njëri -tjetrit. Sidoqoftë, vlerat binare janë një fillim i shkëlqyeshëm. Në sistemet e llogaritjes dhe komunikimit, ne kombinojmë shifrat binare (bit) në byte dhe "fjalë" që përmbajnë, për shembull 8, 16, 32 ose 64 bit.

Si korrespondojnë këto fjalë binare me numra ose vlera? Në një bajt të thjeshtë 8-bit, 00000000 është përgjithësisht zero dhe 11111111 është përgjithësisht 255 për të siguruar vlerat 2-në-8 ose 256 të ndryshme. Sigurisht që nuk ndalet këtu, sepse ka shumë më tepër se 256 numra dhe jo të gjithë numrat janë numra të plotë pozitivë. Edhe para sistemeve llogaritëse, ne përfaqësuam vlera numerike duke përdorur sisteme të ndryshme numrash, gjuhë, baza dhe duke përdorur teknika të tilla si numrat negativë, numrat imagjinarë, shënimet shkencore, rrënjët, raportet dhe shkallët logaritmike të bazave të ndryshme. Për vlerat numerike në sistemet kompjuterike, ne duhet të luftojmë me çështje si epsiloni i makinës, endianiteti, pika fikse dhe paraqitjet e pikave lundruese.

TEKSTI (CETERA)

Përveç përfaqësimit të numrave ose vlerave, bajtët dhe fjalët binare mund të përfaqësojnë shkronja dhe simbole të tjera të tekstit. Forma më e zakonshme e kodimit të tekstit është Kodi Standard Amerikan për Shkëmbimin e Informacionit (ASCII). Sigurisht, lloje të ndryshme informacioni mund të kodohen si tekst: një libër, kjo faqe në internet, një dokument xml.

Në disa raste, të tilla si postimet me postë elektronike ose Usenet, ne mund të dëshirojmë të kodojmë lloje më të gjera informacioni (të tilla si skedarët binarë të përgjithshëm) si tekst. Procesi i uuencoding është një formë e zakonshme e kodimit binar në tekst. Ju madje mund të "kodoni" imazhet si tekst: ASCII Art ose më mirë akoma ANSI Art.

TEORIA E KODIMIT

Teoria e kodimit është studimi i vetive të kodeve dhe përshtatshmërisë së tyre përkatëse për aplikime të veçanta. Kodet përdoren për kompresimin e të dhënave, kriptografinë, zbulimin dhe korrigjimin e gabimeve, transmetimin dhe ruajtjen e të dhënave. Kodet studiohen nga disiplina të ndryshme shkencore me qëllim të hartimit të metodave efikase dhe të besueshme të transmetimit të të dhënave. Shembuj të disiplinave përfshijnë teorinë e informacionit, inxhinierinë elektrike, matematikën, gjuhësinë dhe shkencën kompjuterike.

KOMPRESIONI I TAT DHNAVE (heqja e tepricës)

Kompresimi i të dhënave, kodimi i burimit ose zvogëlimi i ritmit të bitit është procesi i kodimit të informacionit duke përdorur më pak bit sesa përfaqësimi origjinal. Çdo kompresim i veçantë është ose pa humbje ose pa humbje. Kompresimi pa humbje zvogëlon bitët duke identifikuar dhe eliminuar tepricën statistikore. Asnjë informacion nuk humbet në kompresimin pa humbje. Kompresimi me humbje zvogëlon copat duke hequr informacionin e panevojshëm ose më pak të rëndësishëm.

Metodat e kompresimit Lempel - Ziv (LZ) janë ndër algoritmet më të njohura për ruajtje pa humbje. Në mesin e viteve 1980, pas punës së Terry Welch, algoritmi Lempel - Ziv - Welch (LZW) u bë me shpejtësi metoda e zgjedhur për shumicën e sistemeve të kompresimit me qëllim të përgjithshëm. LZW përdoret në imazhe GIF, programe të tilla si PKZIP dhe pajisje harduerike siç janë modemet.

Ne jemi vazhdimisht duke përdorur të dhëna të kompresuara për DVD, transmetim video MPEG, audio MP3, grafikë JPEG, skedarë ZIP, topa të ngjeshur të katranit, etj.

Zbulimi dhe korrigjimi i gabimit (shtimi i tepricës së dobishme)

Zbulimi dhe korrigjimi i gabimeve ose kontrolli i gabimeve janë teknika që mundësojnë shpërndarjen e besueshme të të dhënave dixhitale përmes kanaleve jo të besueshme të komunikimit. Shumë kanale komunikimi i nënshtrohen zhurmës së kanalit, dhe kështu gabimet mund të futen gjatë transmetimit nga burimi te marrësi. Zbulimi i gabimit është zbulimi i gabimeve të shkaktuara nga zhurma ose dëmtime të tjera gjatë transmetimit nga transmetuesi në marrës. Korrigjimi i gabimit është zbulimi i gabimeve dhe rindërtimi i të dhënave origjinale, pa gabime.

Zbulimi i gabimit kryhet më thjesht duke përdorur përsëritjen e transmetimit, bitet e barazisë, grumbujt e kontrollit, ose CRC -të, ose funksionet e hash -it. Një gabim në transmetim mund të zbulohet (por jo zakonisht të korrigjohet) nga marrësi i cili më pas mund të kërkojë ritransmetimin e të dhënave.

Kodet e korrigjimit të gabimit (ECC) përdoren për të kontrolluar gabimet në të dhënat mbi kanalet e komunikimit jo të besueshme ose të zhurmshme. Ideja qendrore është që dërguesi kodon mesazhin me informacion të tepërt në formën e një ECC. Teprica i lejon marrësit të zbulojë një numër të kufizuar gabimesh që mund të ndodhin kudo në mesazh, dhe shpesh t'i korrigjojë këto gabime pa ritransmetim. Një shembull i thjeshtë i ECC është transmetimi i secilit bit të të dhënave 3 herë, i cili njihet si një kod (3, 1) i përsëritjes. Edhe pse transmetohen vetëm 0, 0, 0 ose 1, 1, 1, gabimet brenda kanalit të zhurmshëm mund t'i paraqesin marrësit ndonjë nga tetë vlerat e mundshme (tre bit). Kjo lejon që një gabim në cilindo nga tre mostrat të korrigjohet me "votën e shumicës", ose "votimin demokratik". Aftësia korrigjuese e këtij ECC është korrigjimi i 1 bit gabimi në çdo treshe të transmetuar. Megjithëse i thjeshtë për t'u zbatuar dhe përdorur gjerësisht, kjo tepricë e trefishtë modulare është një ECC relativisht joefikase. Kodet më të mira ECC zakonisht ekzaminojnë disa dhjetëra të fundit ose edhe qindra të fundit të bitëve të marrë më parë për të përcaktuar se si të deshifrojmë grushtin e vogël aktual të bitëve.

Pothuajse të gjithë bar kodet dy-dimensionale si QR Codes, PDF-417, MaxiCode, Datamatrix dhe Aztec Code përdorin Reed - Solomon ECC për të lejuar leximin e saktë edhe nëse një pjesë e bar kodit është dëmtuar.

KRIPTOGRAFIA

Kodimi kriptografik është krijuar rreth supozimeve të fortësisë llogaritëse. Algoritme të tilla të kodimit janë qëllimisht të vështira për t'u thyer (në një kuptim praktik) nga çdo kundërshtar. Teorikisht është e mundur të prishësh një sistem të tillë, por është e pamundur ta bësh këtë me çdo mjet praktik të njohur. Prandaj, këto skema quhen të sigurta nga ana kompjuterike. Ekzistojnë skema të sigurta informacioni-teorikisht që me siguri nuk mund të thyhen as me fuqi llogaritëse të pakufizuar, siç është blloku i njëhershëm, por këto skema janë më të vështira për t'u përdorur në praktikë sesa mekanizmat më të mirë teorikisht të prishshëm, por të sigurtë nga llogaritja.

Kriptimi tradicional i shifrave bazohet në një shifër transpozimi, e cila riorganizon rendin e shkronjave në një mesazh (p.sh., ‘hello world’ bëhet ‘ehlol owrdl’ në një skemë të parëndësishme të thjeshtë rirregullimi), dhe shifra zëvendësues, të cilët sistematikisht zëvendësojnë shkronja ose grupe shkronja me shkronja të tjera ose grupe shkronjash (p.sh., "fluturo menjëherë" bëhet "gmz bu podf" duke zëvendësuar secilën shkronjë me atë që pason në alfabetin latin). Versionet e thjeshta të secilës prej tyre nuk kanë ofruar kurrë shumë konfidencialitet nga kundërshtarët iniciativë. Një shifër zëvendësuese e hershme ishte shifra e Cezarit, në të cilën çdo shkronjë në tekstin e thjeshtë u zëvendësua nga një shkronjë me një numër të caktuar pozicionesh më poshtë alfabetit. ROT13 është një shifër zëvendësuese e thjeshtë e shkronjave që zëvendëson një shkronjë me shkronjën e 13 -të pas saj, në alfabet. Shtë një rast i veçantë i shifrës së Cezarit. Provojeni këtu!

Hapi 2: Kodet QR

Kodet QR (wikipedia) ose "Kodet e Përgjigjes së Shpejtë" janë një lloj matricë ose barkodi dy-dimensional i krijuar për herë të parë në 1994 për industrinë e automobilave në Japoni. Barkodi është një etiketë optike e lexueshme nga makina që përmban informacion në lidhje me artikullin të cilit i është bashkangjitur. Në praktikë, kodet QR shpesh përmbajnë të dhëna për një lokalizues, identifikues ose gjurmues që tregojnë për një faqe në internet ose aplikacion. Një kod QR përdor katër mënyra të standardizuara të kodimit (numerike, alfanumerike, bajt/binar dhe kanji) për të ruajtur të dhënat në mënyrë efikase.

Sistemi i Përgjigjes së Shpejtë u bë i njohur jashtë industrisë së automobilave për shkak të lexueshmërisë së tij të shpejtë dhe kapacitetit më të madh të ruajtjes në krahasim me barkodet standarde UPC. Aplikimet përfshijnë përcjelljen e produktit, identifikimin e artikujve, përcjelljen e kohës, menaxhimin e dokumenteve dhe marketingun e përgjithshëm. Një kod QR përbëhet nga sheshe të zeza të vendosura në një rrjet katror në një sfond të bardhë, të cilat mund të lexohen nga një pajisje imazhi siç është një aparat fotografik dhe të përpunohen duke përdorur korrigjimin e gabimit Reed -Solomon derisa imazhi të mund të interpretohet në mënyrë të përshtatshme. Të dhënat e kërkuara më pas nxirren nga modelet që janë të pranishme në përbërësit horizontalë dhe vertikalë të figurës.

Telefonat inteligjentë modernë zakonisht lexojnë automatikisht Kodet QR (dhe barkodet e tjerë). Thjesht hapni aplikacionin e kamerës, drejtojeni kamerën mbi barkodin dhe prisni një ose dy sekonda që aplikacioni i kamerës të tregojë se është kyçur në barkod. Aplikacioni ndonjëherë do të shfaqë përmbajtjen e barkonit në çast, por zakonisht aplikacioni do të kërkojë përzgjedhjen e njoftimit të barkodit për të shfaqur çdo informacion që është nxjerrë nga barkodi. Gjatë muajit qershor 2011, 14 milion përdorues amerikanë të celularëve skanuan një kod QR ose një barkod.

A e keni përdorur telefonin tuaj të mençur për të lexuar mesazhet e koduara në pjesën e jashtme të HackerBox 0058?

Video interesante: A mund ta vendosni një lojë të tërë në një kod QR?

Kohëmatësit e vjetër mund të kujtojnë Cauzin Softstrip nga revistat kompjuterike të viteve '80. (video demo)

Hapi 3: Arduino Pro Micro 3.3V 8MHz

Arduino Pro Micro bazohet në mikrokontrolluesin ATmega32U4 i cili ka një ndërfaqe USB të integruar. Kjo do të thotë se nuk ka FTDI, PL2303, CH340 ose ndonjë çip tjetër që vepron si ndërmjetës midis kompjuterit tuaj dhe mikrokontrolluesit Arduino.

Ne sugjerojmë që së pari të testoni Pro Micro pa i bashkuar kunjat në vend. Ju mund të kryeni konfigurimin dhe testimin bazë pa përdorur kunjat e kokës. Gjithashtu, vonesa e bashkimit në modul jep një ndryshore më pak për të korrigjuar nëse hasni në ndonjë ndërlikim.

Nëse nuk e keni Arduino IDE të instaluar në kompjuterin tuaj, filloni duke shkarkuar formularin IDE arduino.cc. KUJDES: Sigurohuni që të zgjidhni versionin 3.3V nën mjetet> procesori para se të programoni Pro Micro. Mbajtja e këtij grupi për 5V do të funksionojë një herë dhe më pas pajisja do të duket se nuk lidhet kurrë me kompjuterin tuaj derisa të ndiqni udhëzimet "Rivendosja në Bootloader" në udhëzuesin e diskutuar më poshtë, i cili mund të jetë pak i ndërlikuar.

Sparkfun ka një Udhëzues të shkëlqyeshëm Pro Micro Hookup. Udhëzuesi i lidhjes ka një përmbledhje të hollësishme të bordit Pro Micro dhe më pas një seksion për "Instalimi: Windows" dhe një seksion për "Instalimi: Mac & Linux". Ndiqni udhëzimet në versionin e duhur të atyre udhëzimeve të instalimit në mënyrë që të konfiguroni Arduino IDE tuaj për të mbështetur Pro Micro. Ne zakonisht fillojmë të punojmë me një bord Arduino duke ngarkuar dhe/ose modifikuar skicën standarde Blink. Sidoqoftë, Pro Micro nuk përfshin LED -in e zakonshëm në pin 13. Për fat të mirë, ne mund të kontrollojmë LED -të RX/TX. Sparkfun ka siguruar një skicë të vogël të pastër për të demonstruar se si. Kjo është në pjesën e Udhëzuesit të lidhjes të titulluar, "Shembulli 1: Blinkies!" Verifikoni që mund ta përpiloni dhe programoni këtë Blinkies! shembull mbi Pro Micro para se të ecni përpara.

Pasi gjithçka duket se po punon për të programuar Pro Micro, është koha për të bashkuar me kujdes kunjat e kokës në modul. Pas bashkimit, provoni përsëri me kujdes tabelën.

FYI: Falë marrësit të integruar USB, Pro Micro mund të përdoret lehtësisht për të imituar një pajisje të ndërfaqes njerëzore (HID) siç është tastiera ose miu dhe për të luajtur me injeksionin e shtypjes së tastit.

Hapi 4: Kodet QR në ekranin LCD me ngjyra të plota

Ekrani LCD përmban 128 x 160 pixel me ngjyra të plota dhe mat 1.8 inç në diagonale. Çipi i shoferit ST7735S (fleta e të dhënave) mund të ndërfaqet nga pothuajse çdo mikrokontrollues duke përdorur një autobus Serial Periferike Ndërfaqe (SPI). Ndërfaqja është e specifikuar për sinjalizimin 3.3V dhe furnizimin me energji.

Moduli LCD mund të lidhet drejtpërdrejt me 3.3V Pro Micro duke përdorur 7 FF Jumper Wires:

LCD ---- Pro Micro

GND ---- GND VCC ---- VCC SCL ---- 15 SDA ---- 16 BRE ---- 9 DC ----- 8 CS ----- 10 BL ----- Asnjë lidhje

Kjo caktim specifik i pinit lejon që shembujt e bibliotekës të funksionojnë si parazgjedhje.

Biblioteka e quajtur "Adafruit ST7735 dhe ST7789" mund të gjendet në Arduino IDE duke përdorur menunë Tools> Manage Bibliotekat. Gjatë instalimit, menaxheri i bibliotekës do të sugjerojë disa biblioteka të varura që shkojnë me atë bibliotekë. Lejo që të instalojë edhe ato.

Pasi të jetë instaluar ajo bibliotekë, hapni Skedarët> Shembuj> Biblioteka Adafruit ST7735 dhe ST7789> graphicstest

Përpiloni dhe ngarkoni grafikstest. Do të krijojë një demonstrim grafik në ekranin LCD, por me disa rreshta dhe kolona të "pikselave të zhurmshëm" në skajin e ekranit.

Këto "piksele të zhurmshme" mund të fiksohen duke ndryshuar funksionin e fillimit TFT të përdorur pranë pjesës së sipërme të funksionit të konfigurimit (të pavlefshëm).

Komentoni linjën e kodit:

tft.initR (INITR_BLACKTAB);

Dhe mos komentoni rreshtin disa rreshta poshtë:

tft.initR (INITR_GREENTAB);

Riprogramoni demonstrimin dhe gjithçka duhet të duket bukur.

Tani mund të përdorim LCD për të shfaqur kodet QR

Kthehuni te menyja Arduino IDE Veglat> Menaxhoni bibliotekat.

Gjeni dhe instaloni QRCode të bibliotekës.

Shkarkoni skicën QR_TFT.ino të bashkangjitur këtu.

Përpiloni dhe programoni QR_TFT në ProMicro dhe shikoni nëse mund të përdorni aplikacionin e kamerës së telefonit tuaj për të lexuar kodin QR të gjeneruar në ekranin LCD.

Disa projekte që përdorin gjenerimin e QR Code për frymëzim

Kontrolli i Qasjes

Ora QR

Hapi 5: Kabllo e sheshtë fleksibël

Një kabllo fleksibël e sheshtë (FFC) është çdo larmi e kabllove elektrike që është e sheshtë dhe fleksibël, me përçues të ngurtë të sheshtë. Një FFC është një kabllo e formuar nga, ose e ngjashme me atë, një qark fleksibël të shtypur (FPC). Termat FPC dhe FFC ndonjëherë përdoren në mënyrë të ndërsjellë. Këto terma në përgjithësi i referohen një kablloje të sheshtë jashtëzakonisht të hollë që shpesh gjendet në aplikacionet elektronike me densitet të lartë si laptopët dhe celularët. Ato janë një formë e miniaturizuar e kabllit të shiritit që zakonisht përbëhet nga një bazë filmi e sheshtë dhe fleksibël, me përçues të shumtë metalikë të sheshtë të lidhur në një sipërfaqe.

FFC -të vijnë në një sërë hapash me kunja me 1.0 mm dhe 0.5 mm që janë dy opsione të zakonshme. Bordi i përfshirë i shpërthimit të FPC ka gjurmë për të dyja këto fusha, një në secilën anë të PCB. Vetëm njëra anë e PCB përdoret në varësi të lartësisë së dëshiruar, 0.5 mm në këtë rast. Sigurohuni që të përdorni numërimin e kokës së kokës të shtypur në të njëjtën anë 0.5 mm të PCB. Numërimi i kunjave në anën 1.0 mm nuk përputhet dhe përdoret për një aplikim tjetër.

Lidhësit FFC si në daljen në skaner ashtu edhe në skanerin e barkodit janë lidhje ZIF (forca zero e futjes). Kjo do të thotë që lidhësit ZIF kanë një rrëshqitës mekanik që është i hapur para se të futet FFC dhe më pas është i mbyllur për të shtrënguar lidhësin në FFC pa vendosur dhe futur forcë në vetë kabllon. Dy gjëra të rëndësishme për t'u vënë re në lidhje me këto lidhje ZIF:

1. Ato janë të dyja "kontakti i poshtëm" që do të thotë se kontaktet metalike në FFC duhet të jenë të drejtuara poshtë (drejt PCB) kur futen.

2. Rrëshqitësi i varur në ndarje është në pjesën e përparme të lidhësit. Kjo do të thotë që FFC do të kalojë nën/përmes rrëshqitësit të varur. Në të kundërt, rrëshqitësi i varur në skanerin e barkodit është në pjesën e pasme të lidhësit. Kjo do të thotë që FFC do të hyjë në lidhësin ZIF nga ana e kundërt dhe jo përmes rrëshqitësit të varur.

Mbani në mend se llojet e tjera të lidhësve FFC/FPC ZIF kanë rrëshqitës anësorë në krahasim me rrëshqitësit e varur që kemi këtu. Në vend që të varet lart e poshtë, rrëshqitësit anës rrëshqasin brenda dhe jashtë brenda rrafshit të lidhësit. Gjithmonë shikoni me kujdes para se të përdorni një lloj të ri të lidhësit ZIF. Ato janë mjaft të vogla dhe mund të dëmtohen lehtësisht nëse detyrohen jashtë kufirit ose planit të tyre të lëvizjes.

Hapi 6: Skaneri i barkodit

Pasi skaneri i barkodit dhe prishja e FPC të lidhen me kabllon Flexible Flat Cable (FFC), pesë tela të bluzave femra mund të përdoren për të lidhur PCB -në e shpërthyer me Arduino Pro Micro:

FPC ---- Pro Micro

3 ------ GND 2 ------ KQV 12 ----- 7 4 ------ 8 5 ------ 9

Pasi të lidheni, programoni skicën barscandemo.ino në Pro Micro, hapni Monitorin Serial dhe skanoni të gjitha gjërat! Mund të jetë e habitshme se sa objekte rreth shtëpive dhe zyrave tona kanë barkode mbi to. Ju madje mund të njihni dikë me një tatuazh barkod.

Manuali i bashkangjitur i skanerit të barkodit ka kode që mund të skanohen për të konfiguruar procesorin e ngulitur brenda skanerit.

Hapi 7: Hack Planet

Shpresojmë që po shijoni aventurën e këtij muaji HackerBox në elektronikë dhe teknologji kompjuterike. Ndihmoni dhe ndani suksesin tuaj në komentet më poshtë ose media të tjera sociale. Gjithashtu, mbani mend se mund t'i dërgoni email support@hackerboxes.com në çdo kohë nëse keni ndonjë pyetje ose keni nevojë për ndihmë.

Ç'pritet më tej? Bashkohuni me revolucionin. Jeto HackLife. Merrni një kuti të ftohtë të pajisjeve që mund të hackohen, të dorëzuara menjëherë në kutinë tuaj postare çdo muaj. Shfletoni në HackerBoxes.com dhe regjistrohuni për abonimin tuaj mujor në HackerBox.

Recommended:

Si të kodoni një renditje ngjyrash në Modkit për Vex: 7 hapa

Si të Kodoni një Renditës të Ngjyrave në Modkit për Vex: Përshëndetje të gjithëve, Në këtë tutorial do të mësoni se si të kodoni një ndarës topash me ngjyra në Modkit për Vex. Shpresoni ta bëni dhe kënaqeni! Ju lutem votoni për mua!

Si të Kodoni dhe Publikoni Matlab 2016b në Word (Udhëzues për fillestarët): 4 hapa

Si të Kodoni dhe Publikoni Matlab 2016b në Word (Fillestar Guide): Matlab është një program gjuhësor me performancë të lartë që përdoret për të llogaritur rezultatet teknike. Ka aftësinë për të integruar pamjet, llogaritjet dhe programimin në një mënyrë miqësore për përdoruesit. Me këtë program, përdoruesi mund të publikojë probleme dhe zgjidhje

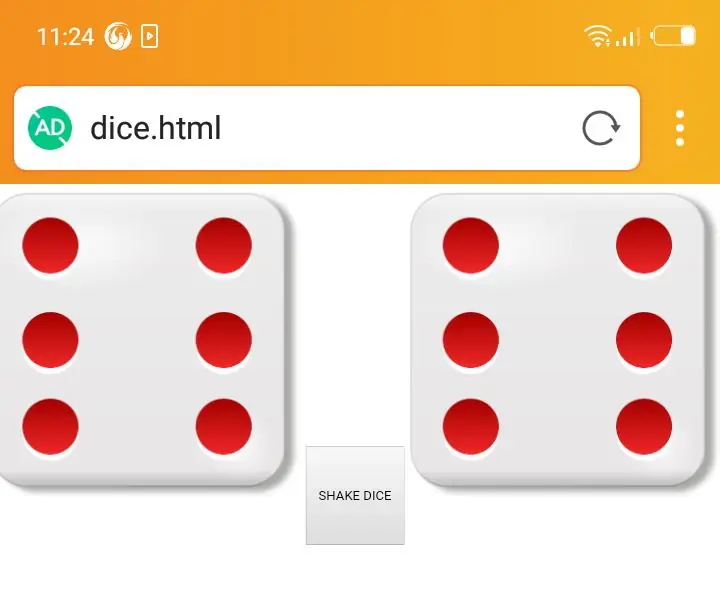

Si të kodoni një zare të thjeshtë të rastësishme virtuale: 6 hapa

Si të kodoni një zare të thjeshtë të rastësishme virtuale: Përshëndetje të gjithëve !!!!! Ky është udhëzimi im i parë dhe do t'ju mësoj se si të kodoni një zare virtuale në kompjuterin tuaj ose smartphone. Unë jam duke përdorur HTML, JavaScript dhe CSS, shpresoj që të gjithëve ju pëlqen dhe mos harroni të votoni për mua në kontekstin më poshtë

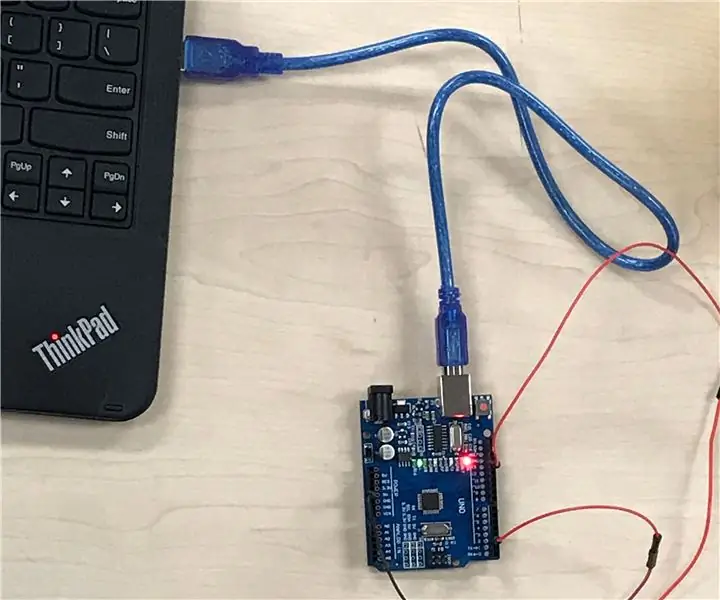

Si të lidhni+Kodoni një sensor DHT11: 8 hapa

Si të lidhni+Kodoni një sensor DHT11: Në këtë udhëzues do të mësoni se si të lidhni dhe kodoni një sensor DHT11. Ka video, foto dhe fjalë për ta bërë këtë më të lehtë për ju. Shpresoj se kjo do të jetë e lehtë për ju të bëni

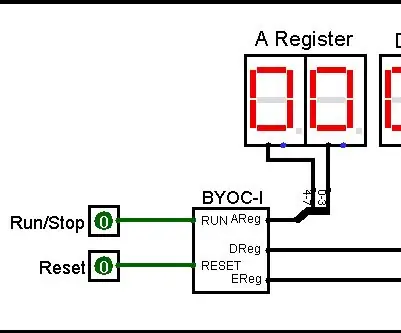

Kodoni dhe testoni një kompjuter në gjuhën e makinerisë: 6 hapa

Kodoni dhe testoni një kompjuter në gjuhën e makinerisë: Në këtë udhëzues, unë do t'ju tregoj se si të kodoni dhe provoni një program kompjuterik në gjuhën e makinës. Gjuha e makinerisë është gjuha amtare e kompjuterëve. Për shkak se është i përbërë nga vargje 1s dhe 0s, nuk kuptohet lehtë nga njerëzit. Të shqetësohesh